W naszej ocenie procesu logowania w kasynie Lemon w kraju stwierdziliśmy ustrukturyzowane podejście do do bezpieczeństwa klientów, lemon-hu.com, które warto zauważyć. Obserwujemy wdrożenie uwierzytelniania dwuskładnikowego i silnych haseł, które są kluczowe w zabezpieczeniu kont. Pozostaje jednak pytanie – jak skutecznie te środki są stosowane w rzeczywistości? Badając ten raport, odkryjemy kluczowe spostrzeżenia, które odsłonią zarówno zalety, jak i ewentualne niedociągnięcia w zabezpieczeniach.

Najważniejsze wnioski

- Lemon Casino stosuje 2FA w celu zwiększenia bezpieczeństwa klientów podczas logowania w Polsce, gwarantując pewną ochronę konta.

- Proces logowania zobowiązuje do wykorzystywania mocnych haseł, co zachęca do przestrzeganiu przez użytkowników reguł dotyczących skomplikowania haseł i ich częstej zmiany w celu zmniejszenia ryzyka.

- Techniki szyfrowania danych, takie jak RSA i AES, zabezpieczają wrażliwe dane podczas logowania, gwarantując skuteczną obronę przed ewentualnymi naruszeniami ochrony danych.

- Protokoły bezpieczeństwa, obejmujące HTTPS z TLS, zabezpieczają transmisję danych i weryfikują SSL certyfikaty, poprawiając pewność użytkowników i zabezpieczenie przed atakami typu man-in-the-middle.

- Nieustanna edukacja klientów na temat rozpoznawania prób phishingu podnosi ochronę, dając możliwość im rozpoznanie podejrzanych wiadomości e-mail i skuteczną weryfikację pochodzenia.

Analiza procesu logowania w Lemon Casino

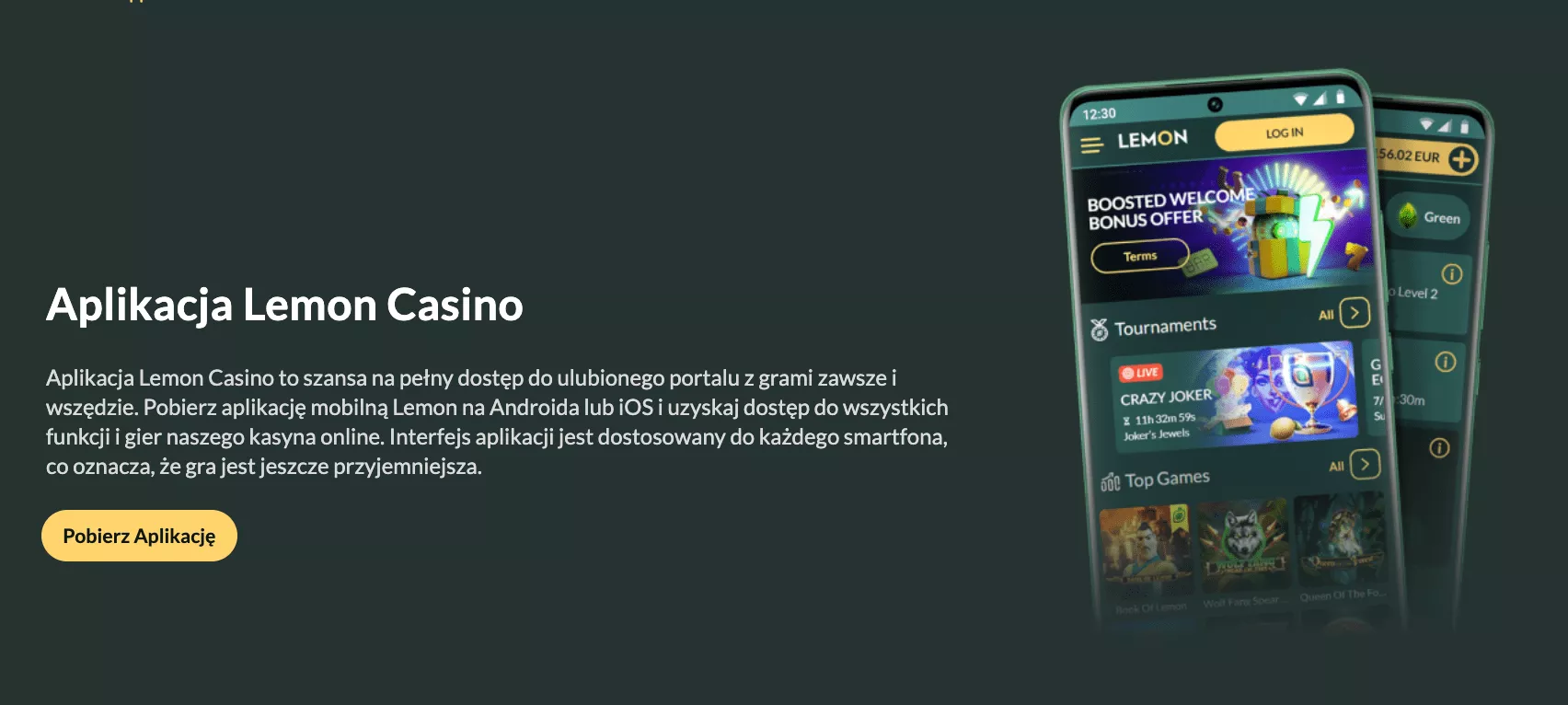

Analizując proces logowania w Lemon Casino, zauważyliśmy, że jest zaprojektowany tak, aby równoważyć łatwość obsługi z solidnymi mechanizmami ochrony. Platforma zapewnia liczne metod logowania, w tym tradycyjne zestawy adresu e-mail oraz hasła, a także powiązanie z platformami społecznościowymi, co podnosi dostęp do konta dla różnych preferencji użytkowników. Ta giętkość umożliwia nam wybrać metodę logowania dostosowaną do naszych potrzeb, nie poświęcając jednocześnie ochrony.

Ponadto, procedura ta zawiera elementy takie jak weryfikacja dwuetapowa, co uwydatnia istotność zabezpieczenia naszych kont przed nieuprawnionym dostępem. Wdrażając te wielorakie sposoby logowania, Lemon Casino efektywnie spełnia potrzeby szerokiej grupy użytkowników, utrzymując jednocześnie ostrożność w zakresie bezpieczeństwa. Reasumując, ich system logowania reprezentuje przemyślanego podejścia do łączenia przystępności z niezbędnymi środkami bezpieczeństwa.

Waga weryfikacji użytkowników

Uwierzytelnianie użytkowników jest niezbędne dla ochrony kont w wirtualnym świecie, gdzie nieuprawniony dostęp może prowadzić do poważnych szkód. Wdrażając silne systemy uwierzytelniania, nie tylko zwiększamy bezpieczeństwo naszych kont, ale także tworzymy poczucie zaufania wśród korzystających. To poczucie zaufania jest istotne dla każdej platformy, zwłaszcza w środowiskach takich jak gry kasynowe, gdzie płatności są na porządku dziennym.

Wzmocnienie bezpieczeństwa konta

Pomimo że wielu użytkowników może nie doceniać wagi silnej weryfikacji użytkowników, jest ono istotną barierę przed nielegalnym dostępem do naszych kont. Wdrażając solidne metody uwierzytelniania, możemy znacznie zwiększyć ochronę naszych kont. Na przykład wieloskładnikowa weryfikacja wymaga nie tylko hasła, ale także dodatkowego środka weryfikacji, co bardzo utrudnia dostanie się do naszych kont.

Co więcej, musimy skupiać się na edukację w zakresie bezpieczeństwa, upewniając się, że rozumiemy najnowsze niebezpieczeństwa i metody zabezpieczeń. Ta wiedza nie tylko pomaga nam w odzyskiwaniu kont, ale także umożliwia nam podejmowanie świadomych decyzji dotyczących zabezpieczeń. Ostatecznie, wzmacnianie bezpieczeństwa naszych kont poprzez skuteczne uwierzytelnianie użytkowników – i nieustanną edukację – zabezpiecza nasze dane osobowe i zachowuje integralność naszych internetowych doświadczeń.

Zapobieganie nieautoryzowanemu dostępowi

Silne uwierzytelnianie użytkowników ma bezpośredni wpływ na naszą zdolność do zapobiegania nieautoryzowanemu dostępowi. Implementując nowoczesne metody, takie jak uwierzytelnianie biometryczne, istotnie zwiększamy bezpieczeństwo. Opcje takie jak rozpoznawanie odcisków palców i rozpoznawanie twarzy zapewniają jedyną w swoim rodzaju warstwę weryfikacji, utrudniając potencjalnym włamywaczom włamanie się do naszego systemu. Dodatkowo, wdrożenie analizy behawioralnej umożliwia nam monitorować schematy działań użytkowników, rozpoznając nietypowe działania, które mogą świadczyć o nieautoryzowanych próbach. Badając interakcje użytkowników z platformą – biorąc pod uwagę takie elementy, jak tempo pisania i ruchy myszy – możemy natychmiast zauważać nieprawidłowości. Razem strategie te nie tylko zwiększają nasze mechanizmy obronne, ale także zapewniają niezakłócone działanie. Ostatecznie, stawianie na pierwszym miejscu tych środków uwierzytelniania ma decydujące znaczenie dla zabezpieczenia naszych użytkowników i utrzymania integralności otoczenia Lemon Casino.

Zwiększanie zaufania użytkowników

Priorytetem dla uwierzytelniania użytkowników jest nie tylko poprawa bezpieczeństwa, ale także tworzenie zaufania wśród graczy. Skuteczne metody uwierzytelniania stanowią kluczowy czynnik zaufania, zapewniając użytkownikom bezpieczeństwo ich danych osobowych. Aktywnie zbierając opinii użytkowników na temat naszych procesów uwierzytelniania, możemy identyfikować problemy i poprawiać ogólne wrażenia. Ten dialog wzmacnia zaufanie, ponieważ gracze czują się cenieni i wysłuchani. Skuteczne metody uwierzytelniania, takie jak opcje uwierzytelniania wieloskładnikowego, nie tylko zabezpieczają konta, ale także sygnalizują, że poważnie traktujemy ich bezpieczeństwo. Wraz ze zwiększeniem zaufania zwiększa się również lojalność i retencja graczy, co uwydatnia znaczenie niezawodnej strategii uwierzytelniania. Ostatecznie, budowanie zaufania użytkowników poprzez mocne uwierzytelnianie jest kluczowym aspektem budowania bezpiecznego i angażującego środowiska gry.

Środki ochrony hasła

Wdrożenie skutecznych środków ochrony haseł jest niezbędne do ochrony procesu logowania do Lemon Casino. Aby zagwarantować solidne bezpieczeństwo, musimy egzekwować rygorystyczne wymogi dotyczące złożoności haseł – minimalna długość, kombinacja wielkich i małych liter, cyfr oraz znaków specjalnych. Takie podejście wyraźnie komplikuje atakującym złamanie haseł użytkowników.

Ponadto należy wprowadzić politykę wygasania haseł, zachęcając użytkowników do regularnej aktualizacji haseł, najlepiej co 6 do 12 miesięcy. Ogranicza to ryzyko przedłużonego dostępu w przypadku ich złamania.

Wdrożenie uwierzytelniania dwuskładnikowego

Analizując środki bezpieczeństwa w Lemon Casino, kluczowe jest zaznaczenie znaczenia wdrożenia uwierzytelniania dwuskładnikowego (2FA). Rozważając odmienne metody zastosowania, możemy lepiej zrozumieć, jak ulepszyć nasze ramy bezpieczeństwa. Ponadto musimy zastanowić się nad skuteczne strategie adaptacji użytkowników, aby zagwarantować, że nasi klienci wykorzystają z tej ważnej funkcji.

Istotność uwierzytelniania dwuskładnikowego

Choć możemy korzystać z łatwością logowania się do naszych wybranych platform internetowych za pomocą jedynie nazwy użytkownika i hasła, istotne jest, aby być świadomym, że opieranie się wyłącznie na tych danych wystawia nas na zagrożenia cybernetyczne. Uwierzytelnianie dwuskładnikowe (2FA) wyraźnie wzmacnia nasze bezpieczeństwo, wzbogacając kolejną poziom do procesu logowania. Ta metoda dwustopniowej weryfikacji zabezpiecza, że jeśli ktoś zdobędzie dostęp do naszych haseł, nie będzie potrafił bezproblemowo dostać dostępu do naszych kont bez drugiego składnika uwierzytelniającego. Implementując 2FA, nie tylko wzmacniamy bezpieczeństwo kont, ale także dbamy o łatwość użytkowników. Stwierdziliśmy, że zastosowanie 2FA nie oddziałuje negatywnie na funkcjonalność, a na odwrót, promuje zabezpieczone użytkowanie Internetu, sprawiając, że jest ważnym elementem obrony naszych kont przed nieuprawnionym dostępem.

Techniki wdrażania

Uwierzytelnianie dwuskładnikowe (2FA) może wyraźnie wzmocnić nasze bezpieczeństwo, ale sposób jego wdrożenia ma ogromne znaczenie. Po pierwsze, musimy przeprowadzić szczegółową ocenę ryzyka, aby zidentyfikować ewentualne luki w zabezpieczeniach procesu logowania. To pomoże nam wydajnie dostosować nasze rozwiązania 2FA do potrzeb użytkowników. Następnie powinniśmy ustanowić wyraźne ramy wymagające zgody użytkownika na aktywację 2FA. Umożliwiając użytkownikom wyrażenie zgody, nie tylko podnosimy bezpieczeństwo, ale także tworzymy zaufanie. Możemy zintegrować odmienne metody weryfikacji, takie jak kody SMS lub aplikacje uwierzytelniające, zapewniając adaptacyjność przy jednoczesnym zachowaniu mocnej ochrony. Staranne informowanie o korzyściach płynących z 2FA wzmocni również zrozumienie i przestrzeganie zasad przez użytkowników. W końcu, efektywne wdrożenie zależy od poinformowanego zaangażowania użytkowników.

Strategie adopcji użytkowników

Jak możemy skutecznie ułatwić użytkownikom wdrażanie uwierzytelniania dwuskładnikowego (2FA), aby zagwarantować płynną zmianę? Po pierwsze, musimy często zbierać opinie użytkowników, aby pojąć ich obawy i preferencje. Dane te umożliwiają nam dostosować wdrożenie 2FA do potrzeb użytkowników. Ponadto, analiza zachowań może ujawnić wzorce w aktywności użytkowników, pomagając nam zidentyfikować bariery i okazje poprawy.

Powinniśmy również zaznaczać korzyści płynące z uwierzytelniania dwuskładnikowego (2FA) poprzez przejrzystą komunikację, upewniając się, że użytkownicy zdają sobie sprawę z jego wartość w wzmacnianiu bezpieczeństwa swoich kont. Wreszcie, zapewnienie kompletnych przewodników wdrożeniowych i responsywnego wsparcia pomoże użytkownikom czuć się bardziej komfortowo ze zmianą. Priorytetowo uwzględniając opinie użytkowników i analizę ich zachowań, możemy budować zaufanie i pobudzać do powszechnego stosowania uwierzytelniania dwuskładnikowego (2FA).

Techniki szyfrowania danych

W dziedzinie bezpieczeństwa cyfrowego szyfrowanie danych stanowi kluczową tarczę chroniącą nasze wrażliwe informacje podczas logowania do Lemon Casino. Używamy różnych metod szyfrowania, takich jak AES i RSA, aby zagwarantować, że nasze dane pozostaną nieczytelne dla nieautoryzowanych użytkowników. Algorytmy te stosują metody matematyczne, które konwertują nasze dane do formatu niemożliwego do odczytania, zabezpieczając je przed przechwyceniem. Dodatkowo, używamy metody ukrywania danych, które pozwalają nam zataić określone części wrażliwych danych, utrzymując przy tym ich użyteczność w autoryzowanych procesach. Wdrażając te mocne zabezpieczenia, tworzymy warstwy zabezpieczeń, które wzmacniają naszą całościową obronę. Kluczowe jest, abyśmy zachowali ostrożność i stale dostosowywali się do nowych niebezpieczeństw, gwarantując, że nasze metody szyfrowania ewoluują wraz ze dynamicznie zmieniającym się środowiskiem cyberbezpieczeństwa.

Identyfikacja prób phishingu

W miarę jak nawigujemy po obszarze cyberbezpieczeństwa, identyfikacja prób phishingu jest ważne dla zabezpieczenia naszych kont. Musimy nauczyć się, identyfikować fałszywe adresy URL i niezwykłe wiadomości e-mail, które mogą nas zwieść i skłonić do ujawnienia wrażliwych informacji. Doskonalenie tych zdolności może istotnie zredukować zagrożenie związane z oszustwami internetowymi.

Identyfikacja podrobionych adresów URL

Próby phishingu często polegają na niezauważalnej manipulacji adresami URL, aby przekonać użytkowników do podania tajnych informacji. Musimy pozostać ostrożni i nauczyć się rozpoznawać fałszywe strony internetowe, które udają legalne platformy. Jedną z popularnych taktyk phishingu jest używanie lekko zmodyfikowanych nazw domen, takich jak zamiana liter lub dodawanie dodatkowych słów. Na przykład adres URL może wydawać się „lemoncasino.pl”, ale w rzeczywistości może to być „lemoncasinol.com”, który ma na celu wprowadzenie nas w błąd. Ponadto badanie struktury adresu URL może pokazać pewne znaki; bezpieczne witryny zazwyczaj mają początek w „https://”. Uważnie analizując adresy URL przed podaniem danych osobowych, możemy efektywnie bronić się przed staniem się ofiarą tych zwodniczych praktyk, zapewniając ochronę i zgodność z prawem naszych interakcji.

Wykrywanie podejrzanych wiadomości e-mail

Jak z powodzeniem identyfikować podejrzane wiadomości e-mail, które mogą zagrozić nasze ochronę? Aby zwiększyć naszą wiedzę phishingu, powinniśmy zainicjować szczegółowego sprawdzenia adresu nadawcy. Rzetelne źródła często posługują się rozpoznawalnych domen, podczas gdy oszustwa phishingowe mogą maskować się niewielkimi zmianami. Ponadto należy być ostrożnym w przypadku natarczywego języka lub pogróżek, ponieważ są to powszechne taktyki prowokujące do nieprzemyślanych działań.

Weryfikacja adresu e-mail jest konieczna; nigdy nie otwierajmy w linki ani nie ściągajmy załączników w wiadomościach e-mail, które sprawiają wrażenie podejrzane lub nieproszone. Zamiast tego potwierdźmy prośbę oficjalnymi kanałami. Wreszcie, aktualizowanie oprogramowania ochronnego może pomóc zidentyfikować możliwych zagrożeń w naszej mailboxie. Podejmując te kroki, poprawiamy naszą zabezpieczenie przed próbami phishingu i zabezpieczamy nasze ważne informacje.

Protokoły bezpiecznego połączenia

Biorąc pod uwagę istotność zabezpieczonych protokołów łączenia w procesie logowania w kasynie Lemon, jasne jest, że te środki bezpieczeństwa są konieczne do zabezpieczenia tajnych danych użytkowników. Aby zabezpieczyć poufność informacji o graczach, musimy wdrożyć trwałe, chronione typy łączenia. Na przykład protokół HTTPS stosuje protokół Transport Layer Security (TLS), który koduje dane przesyłane między użytkownikami a serwerami kasyna. Wykorzystując zaawansowane algorytmy zabezpieczania, takie jak AES-256, znacznie podnosimy bezpieczeństwo naszej komunikacji. Ponadto, należy stale kontrolować certyfikaty SSL, aby unikać próbom typu man-in-the-middle, które mogłyby zagrozić dane autoryzacyjne użytkowników. Wprowadzając te kroki, nie tylko poprawiamy proces logowania, ale także zwiększamy pewność użytkowników, wspierając do zabezpieczonego użytkowania z gier online w kasynie Lemon.

Regularne kontrole i aktualizacje bezpieczeństwa

Regularne przeglądy zabezpieczeń i aktualizacje są kluczowe do utrzymania integralności systemu logowania Lemon Casino. Wdrażając regularne procesy przeglądu, możemy konsekwentnie rozpoznawać niedociągnięcia i niedociągnięcia, które mogą zagrażać zabezpieczeniu użytkowników. Kontrole te dają możliwość nam dokładnie oceniać nasze struktury ochrony, zapewniając ich adaptację do wyłaniających się ryzyk.

Ponadto musimy trzymać się harmonogramu częstych modernizacji, dbając o to, aby wszystkie systemy ochrony były zaopatrzone w nowoczesne ochrony przed potencjalnymi atakami. Aktualizacje te wzmacniają odporność oprogramowania i wiarę użytkowników do naszych środków ochrony.

Wszystkie te procedury wzmacniają czynne podejście do zabezpieczeń cyfrowych, umożliwiając nam wydajną zabezpieczenie poufnych danych użytkowników. Nasze oddanie w regularne kontrole i terminowe uaktualnienia pokazuje nasze poświęcenie w gwarantowanie zabezpieczonego otoczenia gier dla wszystkich.

Procedury przywracania konta użytkownika

Skuteczne procedury odzyskiwania kont użytkowników są niezbędne do zabezpieczenia dostępu naszych graczy do ich kont, przy równoczesnym zachowaniu ochrony. Aby zagwarantować płynne przywracanie kont, wdrożyliśmy solidne metody weryfikacji użytkowników, takie jak uwierzytelnianie wieloskładnikowe i pytania kontrolne, na które mogą udzielić odpowiedzi tylko nasi gracze. To nie tylko podnosi poziom bezpieczeństwa, ale także wzmacnia pewność graczy do naszego systemu.

Oprócz tych metod, regularnie wykonujemy kontrole naszych procesów przywracania danych w celu rozpoznania potencjalnych słabych punktów. Kluczowe jest, aby zachować balans między komfortem użytkownika a rygorystycznymi protokołami ochrony. Solidne procedury przywracania kont pozwalają naszym graczom szybki dostęp do konta, redukując frustrację i chroniąc ich poufne dane przed nieautoryzowanym dostępem. Wierzymy, że ta równowaga jest kluczowa dla ochrony środowiska gry.

Szybka obsługa klienta w kwestiach ochrony

Solidne procedury odzyskiwania kont użytkowników znacznie poprawiają nasze ramy bezpieczeństwa, ale to tylko jeden element układanki. Responsywny zespół obsługi klienta jest kluczowy do szybkiego i skutecznego załatwiania problemów z bezpieczeństwem. W przypadku napotkania niezwykłej aktywności lub potencjalnych zagrożeń, szybki dostęp do kompetentnego wsparcia może zmniejszyć ryzyko. Nasze zaangażowanie w utrzymanie bezpieczeństwa znajduje wyraz w szybkości i jasności naszej reakcji. Organizacje takie jak Lemon Casino muszą upewnić się, że przedstawiciele są dobrze przeszkoleni w zakresie postępowania z wrażliwymi sytuacjami i zapewniania użytkownikom poczucia bezpieczeństwa w całym procesie odzyskiwania. Proaktywne podejście do obsługi klienta nie tylko wzmacnia zaufanie użytkowników, ale także ulepsza ogólną integralność naszego systemu bezpieczeństwa. Razem możemy zbudować bezpieczniejsze środowisko gier online.

Wniosek

Podsumowując, nasz wnikliwy audyt bezpieczeństwa procesu logowania w Lemon Casino podkreśla solidne ramy, które zostały zaprojektowane w celu zapewnienia bezpieczeństwa kont użytkowników. Dzięki solidnemu uwierzytelnianiu dwuskładnikowemu, rygorystycznej polityce haseł i skutecznym technikom szyfrowania, użytkownicy mogą mieć przekonanie, że ich dane są chronione. Dodatkowo, ciągła edukacja użytkowników i cykliczne audyty bezpieczeństwa ulepszają tę postawę. W dobie cyfrowej, Lemon Casino jest przykładem jako przykład w zakresie ochrony zaufania użytkowników w środowiskach gier online.